امنیت اطلاعات در تجارت الکترونیک

بهمنظور برقرارى امنیت اطلاعات در تجارت الکترونیک، استانداردها و تکنولوژى محافظت خاصى مورد استفاده قرار مىگیرد. متدهاى امنیت اطلاعات درواقع حاصل ترکیب مفاهیم منطقى و ریاضى است که درقالب الگوریتمهایى ارائه گردیدهاند.

در حال حاضر بهطور فزایندهاى اطلاعات مالی، اعتبارى و شخصى از شبکههاى مبتنى بر اینترنت در سرتاسر جهان استفاده مىنمایند. از سوى دیگر ازآنجایى که مسیر گردش اطلاعات و منابع روى شبکه بسیارند، لذا مشخص نمىباشد که اطلاعات مذکور کجا مىروند و چه اشخاصى از آنها بهرهبردارى مىنمایند. بدین ترتیب حفظ امنیت اطلاعات از مباحث مهم تجارت الکترونیک بهشمار مىآید. هرچند امنیت مطلق وجود ندارد اما لااقل براى برخوردارى از یک وضعیت غیرشکننده مىباید هزینههایى را صرف نمود.

در ادبیات تجارت الکترونیک و در ارتباط با امنیت اطلاعات در شبکههاى اینترنت سه موضوع مهم به شرح زیر مطرح مىباشند:

1. Authentication: که عبارت است از احراز هویت طرفین فرآیند تجاری.

2. Encryption: که بهمفهوم رمزنگارى مىباشد. هر رکورد اطلاعاتى مىباید بهگونهاى رمزنگارى شود تا سایر افراد نتوانند آنرا خوانده یا در آن تغییراتى را اعمال نمایند.

3. Authorization: پس از احراز هویت و رمزگشایى رکورد دریافتى متقاضى موضوع بعدی، محدوده دستیابى به رکوردهاى بانکهاى اطلاعاتى و مجموعه عملیاتى که از قبل تعیین گردیده است تحت عنوان مجوز دستیابى یا Authorization مىباشد که آنهم از اهمیت ویژهاى برخوردار است.

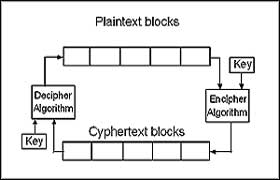

فرآیند رمزگذارى و رمزگشایى دادهها مطابق شکل توسط یک کلید و مجموعهاى از الگوریتمهاى رمزنگارى صورت مىپذیرد. در فرآیند مذکور پیامى که مىباید رمز گردد و به آن Plaintext Message گفته مىشود ابتدا به ردیفى از بلوکهاى چندبیتى (n-bit blocks) تقسیم مىگردد.

سپس فرآیند الگوریتم رمزنگارى (encipher algorithm) با استفاده از یک کلید و بلوکهاى فوق بهعنوان دادههاى ورودى پس از اجراى فرآیندهاى تعریفشده در الگوریتم رمزگذاری، بلوکهاى رمزشده نظیربهنظیر را با همان طول بهعنوان خروجى جهت انتقال روى شبکه اینترنت دراختیار قرار مىدهد و متعاقباً در سمت گیرنده، الگوریتمهاى رمزگشا (cipher algorithm) با استفاده از همان کلید، بلوکهاى رمزشده cyphertext block را تبدیل به پیام اولیه مىنمایند.

در الگوریتمهاى پیشرفته رمزگذارى زنجیره رمزگذارى (cipher chaining) یعنى عملیات رمزگذارى و رمزگشایى روى هر بلوک، بستگى به محتویات بلوک قبلى دارد.

باید توجه داشت که در این روش الگوریتمهاى مذکور دراختیار همگان قرار دارد و سالهاست که از آنها استفاده مىگردد. آنچه که مهم است دانستن کلید توسط طرفین فرآیند تجارى مىباشد. قابل ذکر است که علاوهبر بکارگیرى شیوه فوق در انتقال دادهها در ذخیرهسازى دادهها نیز از این الگوریتمها استفاده مىگردد. نکته قابل تعمق در این روش توزیع کلید روى اینترنت است.